Ultimi Posts

-

Come implementare la Crittografia a Chiave Pubblica (RSA) in C – Parte 1

Nel precedente capitolo abbiamo affrontato l’implementazione della crittografia a chiave privata, nota anche come crittografia simmetrica. Oggi faremo un passo avanti esplorando uno dei concetti più affascinanti e cruciali della sicurezza informatica: la crittografia a chiave pubblica (o asimmetrica). In questo articolo vedremo…

-

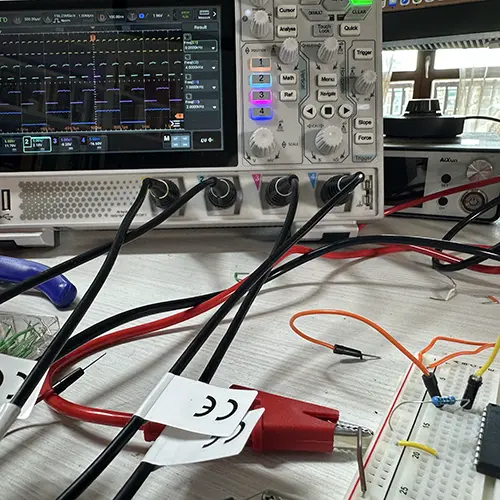

Logiche Programmabili Sequenziali: realizziamo un contatore sincrono a 4 bit con ATF16V8B

Dopo aver esplorato le logiche programmabili combinatorie, è finalmente arrivato il momento di fare un passo avanti e affrontare i dispositivi logici programmabili di tipo sequenziale. In questo articolo vi racconterò come funzionano, qual è la differenza rispetto alle logiche combinatorie,…

Chi sono

Mi chiamo Paolo e sviluppo applicazioni per dispositivi da più di 10 anni. Mi interessa il connubio tra elettronica ed informatica che i recenti sviluppi di assistenti vocali, IoT e schede di prototipazione hanno reso sempre più importante.